19/3/2026

NIS 2: Linee Guida ACN sulla Gestione degli Incidenti di Sicurezza Informatica

La Direttiva NIS 2 rivoluziona la cybersicurezza aziendale, rendendola una priorità strategica. L'ACN è l'ente centrale che stabilisce gli obblighi e guida le aziende verso un modello di resilienza proattiva, basato sulla gestione degli incidenti.

La Direttiva (UE) 2022/2555 NIS 2, recepita in Italia con il D.Lgs. 4 settembre 2024, n. 138, rivoluziona la sicurezza informatica nazionale. Non è un mero aggiornamento, ma un cambio di paradigma che eleva la cybersicurezza dal dipartimento IT ai consigli di amministrazione. L'Agenzia per la Cybersicurezza Nazionale (ACN) è centrale, agendo da autorità di vigilanza e guida strategica tramite linee guida e determinazioni (come la 379907/2025), che stabiliscono gli obblighi base e l'interazione con il portale nazionale per i soggetti coinvolti.

L'obiettivo primario di questo nuovo quadro normativo è garantire un livello comune elevato di cybersicurezza in tutta l'Unione, migliorando il funzionamento del mercato interno e proteggendo le infrastrutture critiche da minacce sempre più sofisticate e geopoliticamente motivate. La gestione degli incidenti di sicurezza informatica emerge come il pilastro fondamentale di questa strategia, richiedendo alle organizzazioni di passare da una postura difensiva reattiva a un modello di resilienza proattivo, documentato e verificabile.

Il Nuovo Perimetro Soggettivo e il Superamento della NIS 1

La NIS 2 cambia radicalmente i soggetti obbligati rispetto alla NIS 1 (che prevedeva OSE e FSD). Il D. Lgs. 138/2024 introduce una classificazione basata su settore e dimensione: "soggetti essenziali" e "soggetti importanti". Questa distinzione è cruciale, poiché definisce la severità degli obblighi di sicurezza e le modalità di vigilanza dell'ACN.

L'ambito NIS 2 si estende anche a soggetti sotto le soglie PMI (50 dipendenti/10M€ fatturato) operanti in settori critici (es. servizi fiduciari, gestori DNS, entità critiche Direttiva CER). Un punto chiave è la supply chain: le aziende con influenza dominante o che gestiscono i sistemi di un soggetto NIS 2 possono essere incluse negli obblighi, salvo giudizio di sproporzione da parte dell'ACN.

La Governance della Sicurezza: Responsabilità Apicale e Appendice C

L'Articolo 23 del D. Lgs. 138/2024 impone la responsabilità diretta degli organi amministrativi e direttivi per la cybersicurezza, trasformandola da questione tecnica a obbligo di governance. I dirigenti devono sovrintendere all'attuazione delle misure e possono essere ritenuti responsabili per negligenza. L'ACN, tramite l'Appendice C delle Linee Guida (dicembre 2025), ha specificato i documenti che richiedono l'approvazione formale direttiva, garantendo l'allineamento strategico con gli obiettivi aziendali e chiarezza nella catena di responsabilità.

La mancata adozione di questi documenti o la loro mancata approvazione da parte del CDA non costituisce solo una falla organizzativa, ma una violazione normativa sanzionabile, poiché impedisce di dimostrare la conformità ai sensi dell'articolo 24 del decreto, che richiede misure "adeguate e proporzionate" al rischio.

Il Processo di Gestione degli Incidenti

Le Linee Guida ACN sulla definizione del processo di gestione degli incidenti di sicurezza informatica stabiliscono un modello strutturato in cinque fasi, coerente con i framework internazionali ma declinato secondo le specificità della normativa italiana. Questo processo deve essere dinamico, testato periodicamente e integrato con le lezioni apprese da eventi passati.

1. Preparazione: La Fondamenta della Resilienza

La fase di preparazione è un'attività continua che precede il verificarsi di qualsiasi incidente. Include l'identificazione e l'inventario dei sistemi informativi e di rete (sotto-fase di Identificazione), nonché la definizione delle politiche e delle misure di protezione. In questa fase, il soggetto NIS deve designare il Referente CSIRT, una figura chiave che funge da interfaccia ufficiale con il CSIRT Italia per tutte le notifiche e le interlocuzioni tecniche. La preparazione richiede anche la definizione di ruoli e responsabilità per il personale delle terze parti che interagisce con l'infrastruttura dell'organizzazione.

2. Rilevamento e Acquisizione dell'Evidenza

Il rilevamento è la capacità di identificare tempestivamente un'anomalia o un evento avverso. Dal punto di vista giuridico, questa fase è critica perché segna il momento dell'acquisizione dell'evidenza dell'incidente, termine dal quale decorrono gli obblighi di notifica previsti dall'art. 25 del D. Lgs. 138/2024. L'evidenza non coincide necessariamente con la risoluzione dell'incidente o con la piena comprensione delle cause, ma con la consapevolezza oggettiva che un evento significativo è in corso o si è verificato.

3. Risposta: Investigazione, Contenimento ed Eradicazione

Una volta rilevato l'incidente, l'organizzazione deve attivare le procedure di risposta per limitare i danni. Questa fase comprende l'investigazione tecnica (per comprendere la portata dell'evento), il contenimento (per isolare i sistemi compromessi) e l'eradicazione della minaccia (rimozione di malware, chiusura di account compromessi, patching delle vulnerabilità sfruttate). La risposta include anche la comunicazione agli utenti interessati e la notifica ufficiale alle autorità competenti.

4. Ripristino dei Sistemi e dei Servizi

Il ripristino consiste nel riportare i sistemi informativi e di rete allo stato di operatività normale. Questa fase deve essere guidata dai piani di disaster recovery approvati dal CDA e deve garantire che i sistemi ripristinati siano integri e sicuri. Il ripristino è un indicatore fondamentale della capacità di resilienza dell'organizzazione e della sua capacità di assicurare la continuità dei servizi essenziali.

5. Miglioramento Continuo e Post-Incidente

L'ultima fase riguarda l'analisi post-evento per integrare le "lezioni apprese" nel piano di gestione degli incidenti. Le politiche di sicurezza devono essere riesaminate e aggiornate almeno ogni due anni, o immediatamente dopo incidenti significativi o mutamenti rilevanti nel panorama delle minacce. Questa fase chiude il ciclo della resilienza, trasformando l'esperienza di un attacco in un rafforzamento delle difese future.

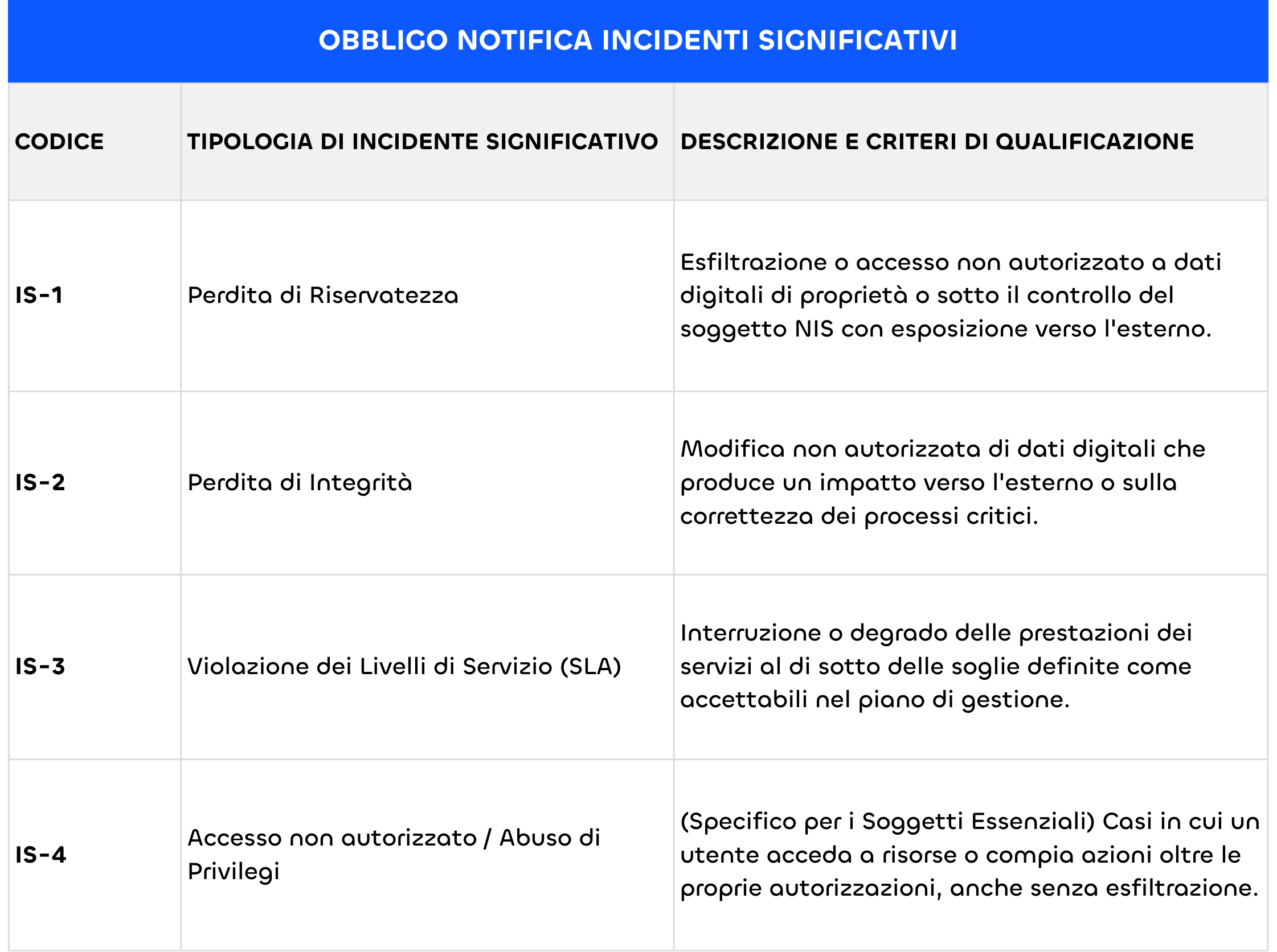

Gli Incidenti Significativi: Quando Scatta l'Obbligo di Notifica

Non tutti gli eventi di sicurezza richiedono una notifica all'Autorità. La NIS 2 e le determinazioni ACN definiscono criteri precisi per identificare gli "incidenti significativi", basati sull'impatto operativo, economico e sociale. L'obbligo di notifica riguarda non solo gli attacchi intenzionali, ma anche eventi accidentali che compromettono la disponibilità, l'integrità o la riservatezza dei dati e dei servizi.

L'identificazione di un incidente significativo deve tenere conto di fattori quali il numero di utenti coinvolti, la durata dell'interruzione, la natura tecnica della minaccia e la potenziale portata transfrontaliera dell'evento. È fondamentale notare che un incidente può essere considerato significativo anche solo per il suo danno potenziale, se esiste una ragionevole probabilità che possa causare gravi perturbazioni.

La Procedura di Notifica a Tappe

La Direttiva NIS 2 impone un rigido protocollo di notifica degli incidenti al CSIRT Italia per il monitoraggio in tempo reale:

- Pre-notifica (Entro 24 ore): Dopo l'evidenza di un incidente significativo, inviare una comunicazione preliminare indicando la possibile natura illecita/malevola e l'eventuale impatto transfrontaliero.

- Notifica Completa (Entro 72 ore): Trasmettere un aggiornamento dettagliato con valutazione di gravità e impatto, includendo gli Indicatori di Compromissione (IoC) disponibili per supportare la valutazione del rischio sistemico da parte dell'Autorità.

- Relazione Finale (Entro 1 mese): Entro un mese dalla notifica delle 72 ore, inviare una relazione che descriva l'incidente, le sue cause (root cause), le misure di mitigazione/riparazione adottate e l'impatto transfrontaliero confermato o aggiornato.

- Gestione Casi Protratti: Se l'incidente non è risolto entro un mese, inviare rapporti di avanzamento mensili fino alla chiusura, seguiti da una relazione finale entro un mese dalla conclusione della gestione. Il CSIRT può richiedere relazioni intermedie aggiuntive.

Misure di Sicurezza di Base: L'Approccio Basato sul Rischio

Le Linee Guida ACN (v2.0, dic. 2025) non solo definiscono il processo NIS 2, ma elencano nell'Appendice B misure di sicurezza concrete e proporzionate al rischio (valutazione ID.RA-05).

Requisiti Tecnici e Organizzativi Chiave:

- Identità/Accessi: Obbligo di MFA o autenticazione continua, soprattutto per accessi privilegiati e remoti.

- Supply Chain: Valutazione della sicurezza dei fornitori, clausole contrattuali dedicate e monitoraggio continuo.

- Crittografia: Cifratura di dati sensibili (in transito e a riposo) e protezione delle comunicazioni interne (voce, video, testo).

- Monitoraggio: Sistemi IDS/IPS e, se possibile, integrazione con SOC 24/7.

- Igiene Informatica: Manutenzione, patching tempestivo (vulnerability management) e test di sicurezza prima del deployment.

Flessibilità e Deroghe:

Le misure sono richieste salvo motivate e documentate ragioni normative o tecniche. In caso di non implementazione (es. MFA su sistemi legacy), è obbligatorio documentare la ragione e adottare misure compensative equivalenti.

Il Ruolo Strategico del Referente CSIRT

La figura del Referente CSIRT, rafforzata dalle Determinazioni 379887 e 379907, non è un semplice punto di contatto amministrativo, ma un pilastro della governance NIS 2. Designato dal Punto di Contatto ufficiale dell'organizzazione, il Referente ha il compito di gestire le interlocuzioni tecniche con lo CSIRT Italia e di coordinare il processo di notifica per conto del soggetto NIS.

L'inserimento del Referente CSIRT nella governance aziendale garantisce che le comunicazioni verso l'Autorità siano tempestive, accurate e autorizzate. Questa figura deve possedere competenze tecniche e una visione d'insieme dei sistemi informativi dell'ente, fungendo da raccordo tra il team di risposta agli incidenti (spesso esterno o tecnico) e i vertici aziendali.

Interazioni con Altri Framework Normativi

La conformità alla NIS 2 non deve essere vista come un silos isolato, ma come parte di una strategia di compliance integrata che comprende il GDPR, il D. Lgs. 231/2001 e gli standard internazionali come la ISO/IEC 27001.

NIS 2 e GDPR: Il Doppio Binario del Data Breach

In caso di incidente che comporti l'esfiltrazione di dati personali, l'organizzazione deve gestire due adempimenti paralleli:

- Notifica NIS 2 al CSIRT Italia: Focalizzata sulla resilienza dell'infrastruttura e sulla continuità del servizio.

- Notifica Data Breach al Garante Privacy: Focalizzata sulla protezione dei diritti e delle libertà delle persone fisiche interessate, da effettuarsi entro 72 ore dalla scoperta.

Sebbene le finalità siano diverse, le procedure interne dovrebbero essere unificate per evitare contraddizioni nelle informazioni fornite alle due autorità.

NIS 2 e Modelli 231

Le misure di sicurezza richieste dalla NIS 2 possono costituire un parametro di riferimento per l'adeguatezza dei Modelli di Organizzazione e Gestione ai sensi del D. Lgs. 231/2001. L'implementazione corretta delle linee guida ACN può servire a prevenire la commissione di reati informatici (art. 24 bis 231) e a dimostrare la diligenza dell'ente, riducendo il rischio di sanzioni amministrative a carico della società.

Sinergie con ISO/IEC 27001

Le aziende già certificate ISO 27001 partono da una posizione di vantaggio, poiché lo standard internazionale condivide l'approccio basato sul rischio richiesto dalla NIS 2. Tuttavia, la conformità NIS 2 richiede sforzi aggiuntivi specifici per quanto riguarda le tempistiche di notifica (molto più stringenti dello standard ISO) e l'approvazione formale dei documenti da parte del CDA prevista dall'Appendice C.

Scadenze e Termini di Attuazione

Il percorso di adeguamento è scandito da scadenze precise calcolate a partire dalla data di ricezione della comunicazione ufficiale di inserimento nell'elenco dei soggetti NIS, che l'ACN invierà singolarmente a ciascun ente interessato.

Esempio pratico: un'azienda che riceve la comunicazione il 15 aprile 2025 dovrà avere i protocolli di notifica attivi entro il 15 gennaio 2026 e l'intero set di misure di sicurezza implementato entro il 15 ottobre 2026.

Analisi delle Criticità e Vantaggi Operativi

L'applicazione delle Linee Guida ACN (NIS 2) comporta sfide e opportunità significative.

Criticità:

- Impegno del Management: Necessità di formazione specifica e approvazione formale di documenti tecnici da parte del CDA, integrando la dimensione cyber nel business.

- Notifiche Celeri: Le 24 ore per la pre-notifica impongono sistemi H24/7 e procedure di escalation immediate.

- Ampliamento Casistica: Inclusione di guasti tecnici e interruzioni accidentali negli incidenti notificabili.

- Supply Chain: Onere di audit e controllo per assicurare la conformità NIS 2 anche nei piccoli fornitori.

Vantaggi:

- Resilienza: Migliora la gestione del rischio e riduce i fermi operativi, tutelando fatturato e reputazione.

- Governance: Formalizza ruoli e responsabilità (Appendice C), professionalizzando la sicurezza.

- Competitività: La conformità NIS 2 funge da certificato di affidabilità, agevolando la partecipazione a bandi internazionali.

- Chiarezza Metodologica: Fornisce un modello verificabile che riduce l'incertezza normativa.

Le Linee Guida ACN e il D.Lgs. 138/2024 completano un'architettura di difesa nazionale senza precedenti. La cybersicurezza è ora un presupposto fondamentale, non più un costo accessorio. Si richiede un cambiamento culturale: dalla conformità formale alla responsabilità operativa, trattando il rischio informatico con la stessa serietà di quello finanziario o legale.

Le organizzazioni che vedranno le linee guida come strumento di resilienza, non solo come obblighi, saranno le più capaci di affrontare il futuro tecnologico. La sicurezza informatica è vitale per la sovranità e la prosperità economica nazionale. I soggetti NIS devono avviare subito l'adeguamento, partendo dalla valutazione del rischio e dal coinvolgimento dei vertici, per essere pronti per le scadenze 2026 e le minacce future.

_